La nouvelle méthode d'empoisonnement de cache DNS : quels sont les enjeux et comment fonctionne cette attaque ? | Portail de l'IE

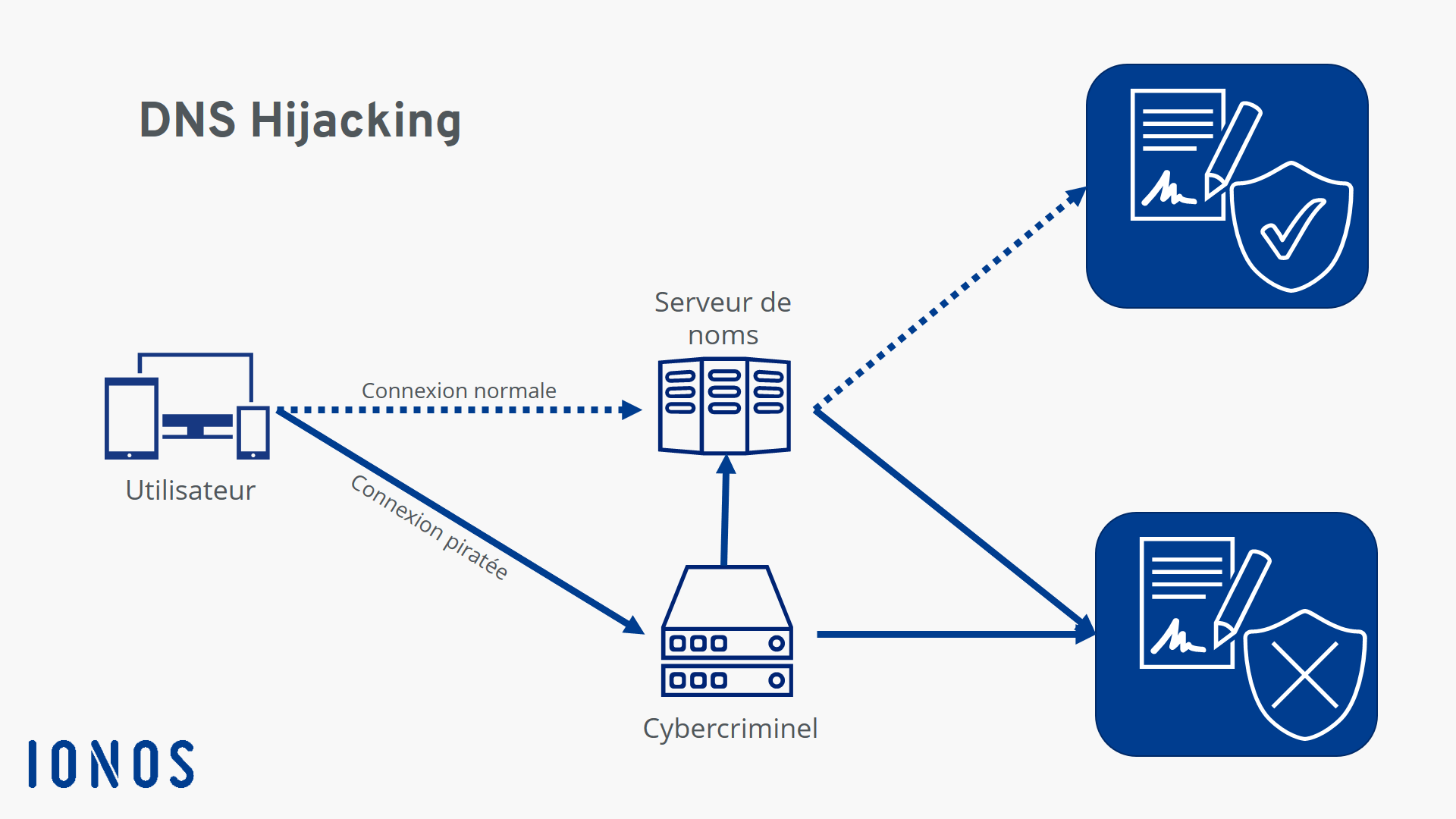

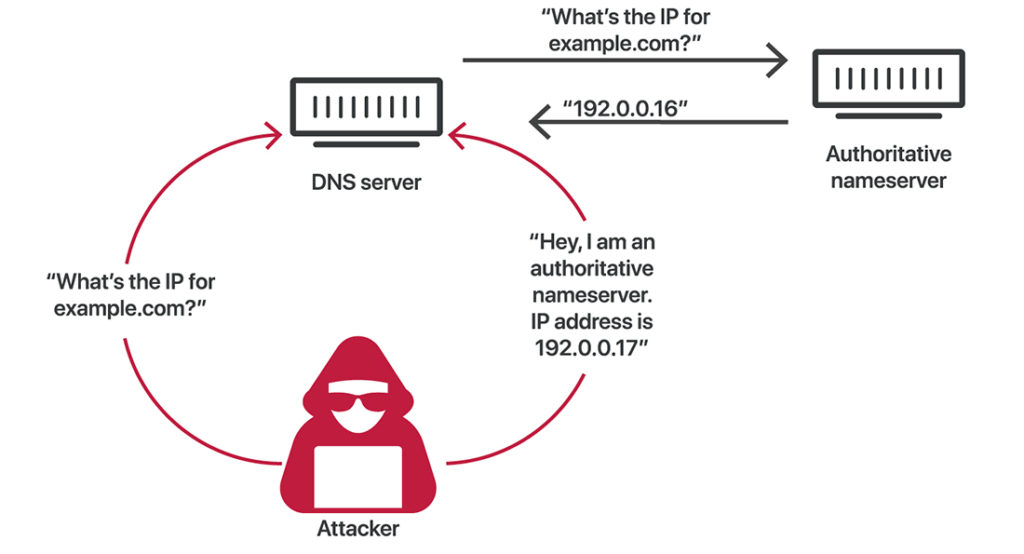

Comprendre les attaques d'empoisonnement de cache sur le DNS - Tutoriel vidéo La sécurité des applications et des protocoles réseau | LinkedIn Learning, anciennement Lynda.com

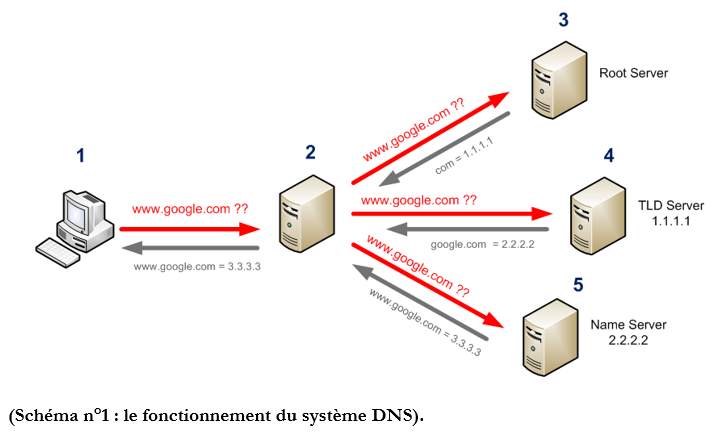

DNS, ce protocole qui ne vous veut pas que du bien - L'INFORMATICIEN & L'INFO CYBER-RISQUES - L'1FO Tech par L'Informaticien - L'INFORMATICIEN - L'1FO Tech par L'Informaticien

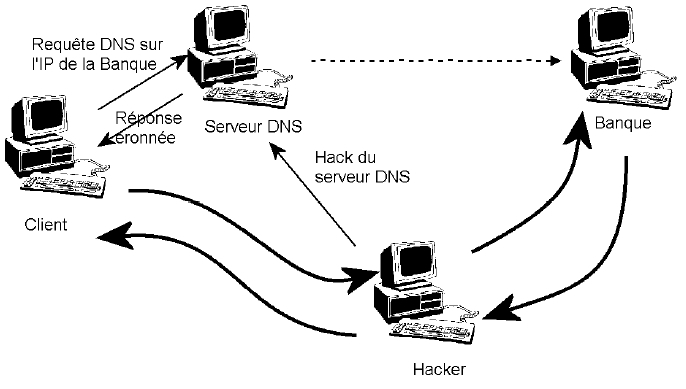

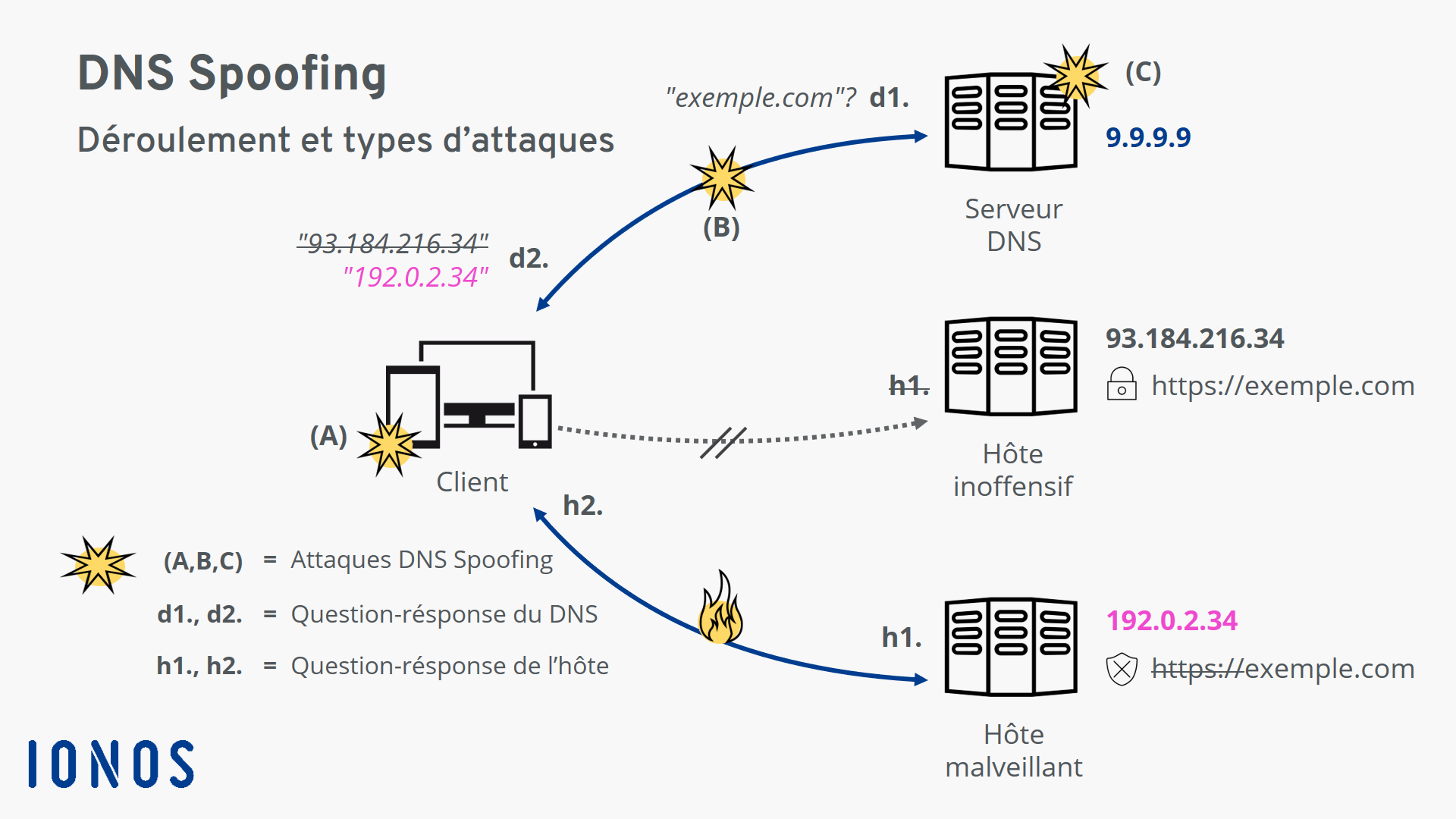

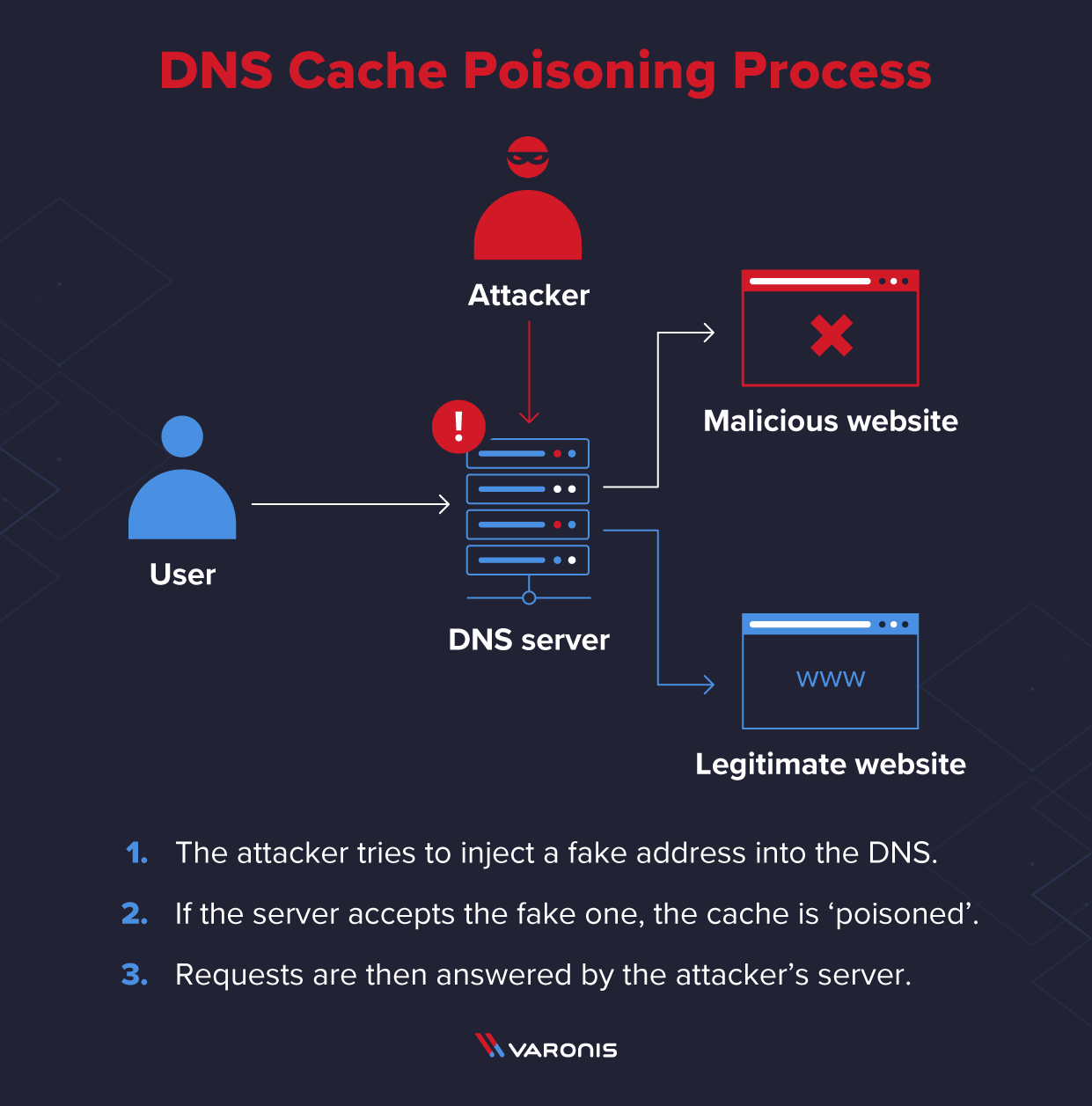

Les 3 attaques DNS les plus communes et comment les combattre - L'actualité cybersécurité, propriété intellectuelle et noms de domaine

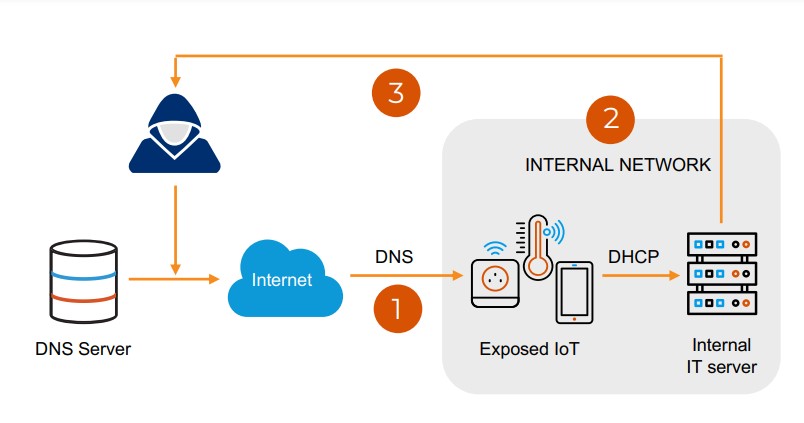

Le système DNS et les objets connectés : le nouveau vecteur de cyberattaques - Master Intelligence Economique et Stratégies Compétitives

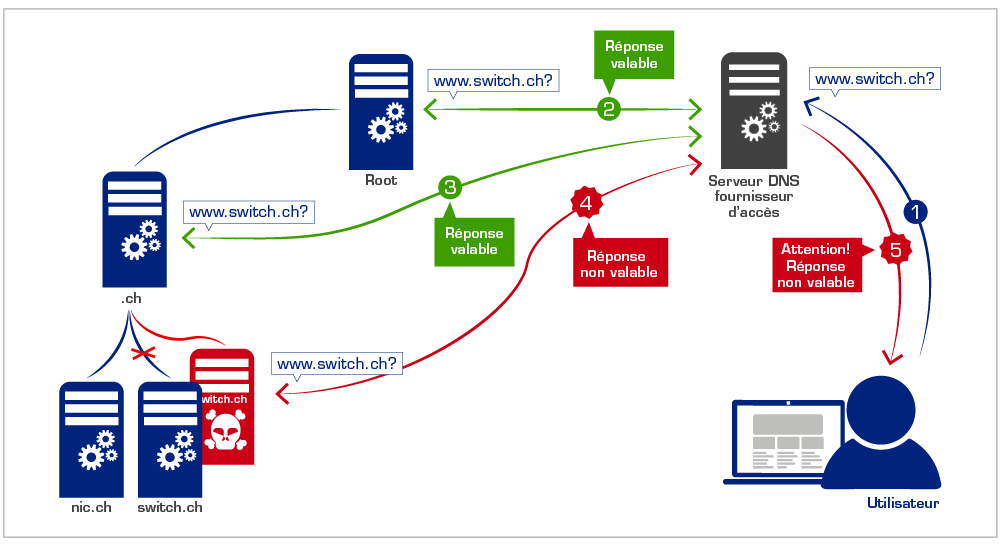

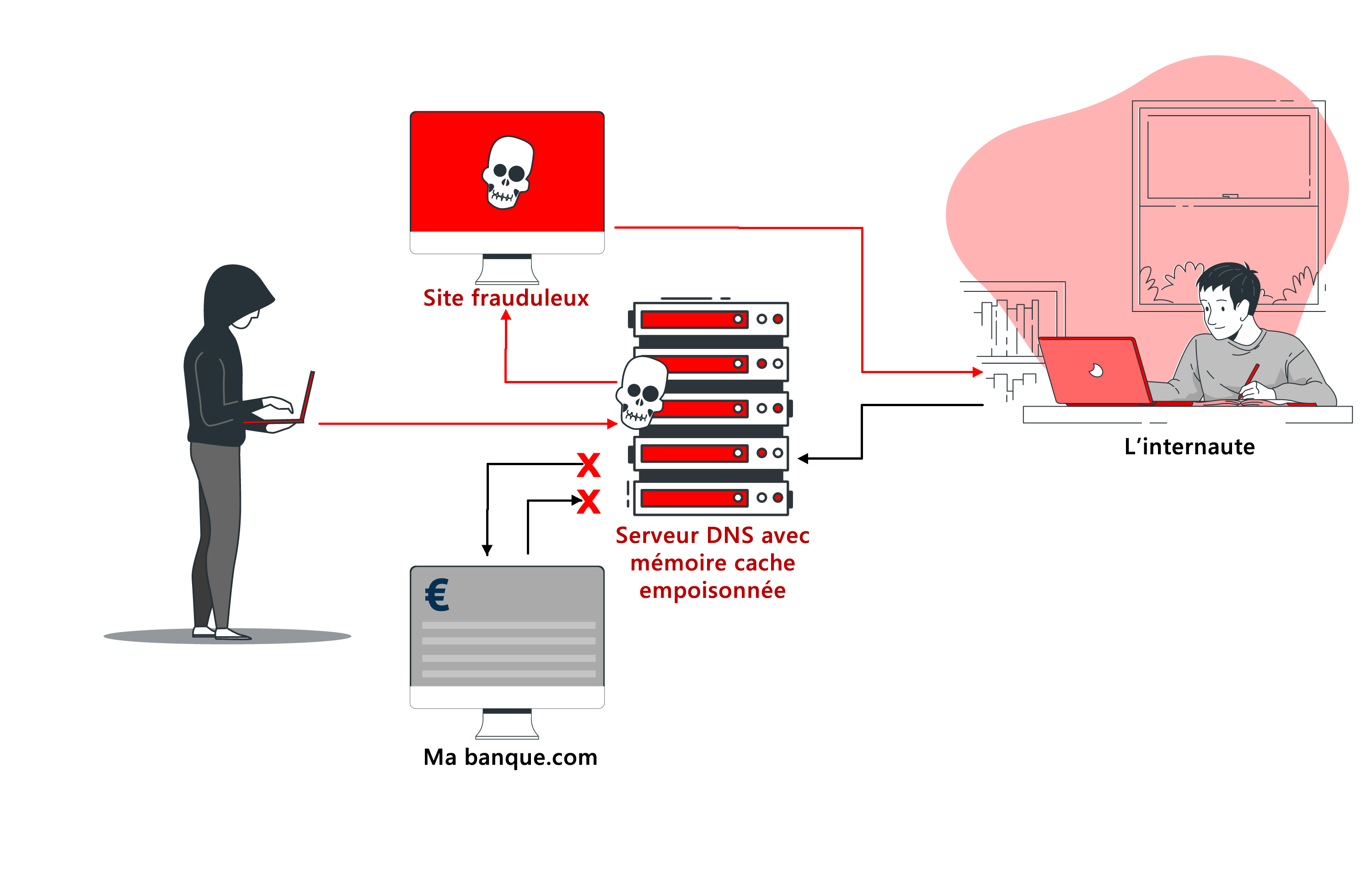

La nouvelle méthode d'empoisonnement de cache DNS : quels sont les enjeux et comment fonctionne cette attaque ? | Portail de l'IE